Descubra amenazas de los puertos abiertos y mejore la seguridad con herramientas de análisis de puertos | ManageEngine Blog

Tourists on the beach at Playa Troya Puerto Colon at the Playa de Las Americas Los Cristianos Tenerife Canary Islands Spain A Stock Photo - Alamy

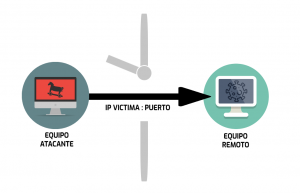

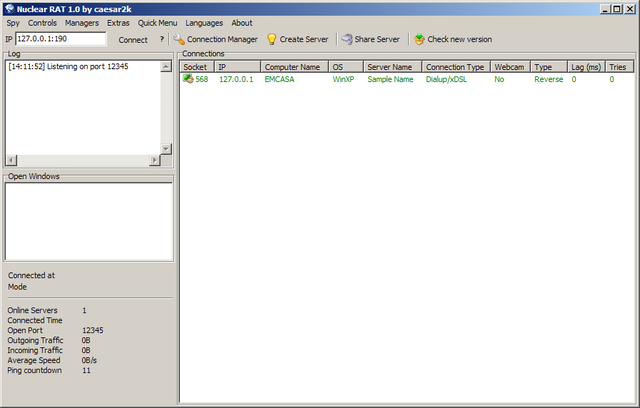

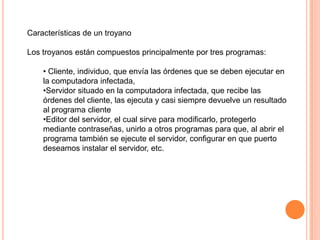

Conoce los puertos abiertos y informacion de puertos (troyanos ,malwares exploit , virus ) - YouTube